Apache Shiro安全框架:核心概念与实践指南

Shiro安全框架:核心概念与设计哲学解析

一、Shiro简介

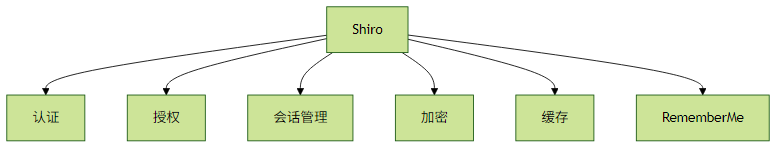

Apache Shiro是一个功能强大且易用的Java安全框架,它为应用程序提供了认证(Authentication)、授权(Authorization)、会话管理(Session Management)和加密(Cryptography)等核心安全功能。

主要特点

- 轻量级:相比Spring Security,Shiro的API更简单直观,学习曲线平缓

- 灵活性:可工作在任何应用环境中(从命令行应用到大型企业应用)

- 可插拔:各组件均可自定义或替换

- POJO兼容:不依赖容器或框架,可独立运行

二、核心组件解析

1. Subject(主体)

Subject是Shiro的核心概念,代表当前执行操作的用户或程序。在代码中,你可以通过SecurityUtils.getSubject()获取当前Subject。

// 获取当前用户

Subject currentUser = SecurityUtils.getSubject();

// 检查用户是否已认证

if (currentUser.isAuthenticated()) {

// 获取用户身份

Object principal = currentUser.getPrincipal();

// 检查角色

if (currentUser.hasRole("admin")) {

// 执行管理员操作

}

// 检查权限

if (currentUser.isPermitted("user:delete")) {

// 执行删除操作

}

}实践建议:Subject是线程绑定的,这意味着你可以在任何地方安全地获取当前用户上下文。

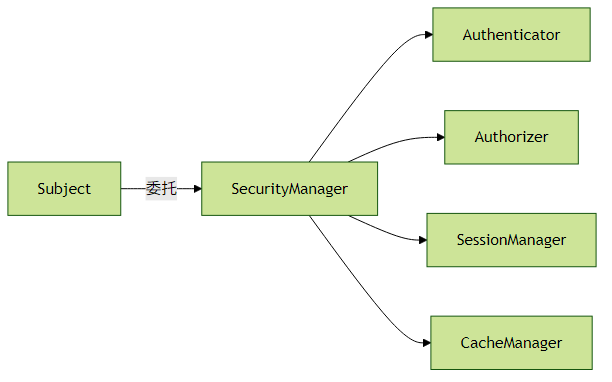

2. SecurityManager(安全管理器)

SecurityManager是Shiro架构的核心,它协调所有安全操作。每个应用通常只需要一个SecurityManager实例。

配置示例(INI格式):

[main]

# 配置自定义Realm

myRealm = com.example.MyRealm

securityManager.realms = $myRealm

# 配置缓存管理器

cacheManager = org.apache.shiro.cache.ehcache.EhCacheManager

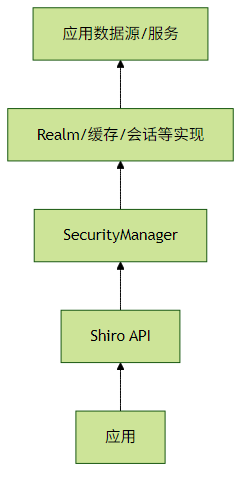

securityManager.cacheManager = $cacheManager3. Realm(安全数据源)

Realm是Shiro与应用程序安全数据(如用户、角色、权限)之间的桥梁。开发者通常需要实现自定义Realm。

public class MyRealm extends AuthorizingRealm {

// 认证逻辑

@Override

protected AuthenticationInfo doGetAuthenticationInfo(

AuthenticationToken token) throws AuthenticationException {

UsernamePasswordToken upToken = (UsernamePasswordToken) token;

String username = upToken.getUsername();

// 根据用户名查询用户信息

User user = userService.findByUsername(username);

if (user == null) {

throw new UnknownAccountException("用户不存在");

}

// 返回认证信息(包含凭证)

return new SimpleAuthenticationInfo(

user.getUsername(),

user.getPassword(),

getName());

}

// 授权逻辑

@Override

protected AuthorizationInfo doGetAuthorizationInfo(

PrincipalCollection principals) {

String username = (String) principals.getPrimaryPrincipal();

// 查询用户角色和权限

Set<String> roles = roleService.findRolesByUsername(username);

Set<String> permissions = permissionService.findPermissions(username);

SimpleAuthorizationInfo info = new SimpleAuthorizationInfo(roles);

info.setStringPermissions(permissions);

return info;

}

}实践建议:

- 认证和授权逻辑应分离,授权信息建议缓存

- 密码比较应由Shiro处理,不要自行实现

三、设计哲学

Shiro的设计遵循几个关键原则:

- 简化安全实现:通过直观的API隐藏复杂的安全细节

- POJO兼容:不依赖特定框架或容器

- 模块化:各组件可插拔替换

- 灵活性:适应各种应用架构

四、与Spring Security的对比

| 特性 | Shiro | Spring Security |

|---|---|---|

| 学习曲线 | 平缓 | 陡峭 |

| 配置方式 | 编程式/INI/注解 | 主要基于XML/Java Config |

| 依赖关系 | 轻量,无强制依赖 | 深度集成Spring生态 |

| 非Web支持 | 完善 | 有限 |

| 灵活性 | 高 | 中等 |

| 社区生态 | 活跃 | 非常活跃 |

选择建议:

- 需要简单灵活的安全方案 → 选择Shiro

- 深度Spring生态集成 → 考虑Spring Security

- 微服务/无状态架构 → 两者均可,Shiro可能更轻量

五、最佳实践

密码安全:始终使用加盐哈希存储密码

// 创建带盐的哈希 ByteSource salt = ByteSource.Util.bytes("unique-salt"); String hashedPassword = new Sha256Hash(password, salt, 1024).toHex();- 权限设计:采用"资源:操作"格式(如

user:delete) - 会话管理:生产环境建议使用分布式会话存储

异常处理:妥善处理Shiro的安全异常

try { currentUser.login(token); } catch (UnknownAccountException uae) { // 用户名不存在 } catch (IncorrectCredentialsException ice) { // 密码错误 } catch (LockedAccountException lae) { // 账户锁定 }- 性能优化:为授权信息配置合理的缓存策略

结语

Shiro通过简洁的API和模块化设计,为Java应用提供了全面的安全解决方案。无论是简单的身份验证需求,还是复杂的权限控制场景,Shiro都能以最小的侵入性满足开发需求。理解其核心组件和设计哲学,将帮助你更高效地构建安全的应用程序。

评论已关闭