Vue路由安全实践:权限校验与防篡改技术

Vue路由安全实践:敏感路由防护与导航防篡改

引言

在现代前端应用中,路由安全是保障系统安全性的第一道防线。本文将深入探讨Vue路由中两个关键安全实践:敏感路由的权限校验和导航参数防篡改技术,帮助开发者构建更安全的单页应用。

一、敏感路由的权限校验

1.1 基础权限控制方案

对于管理后台等敏感路由,最基础的权限控制是在路由守卫中进行校验:

// router.js

const routes = [

{

path: '/admin',

component: AdminPanel,

meta: { requiresAuth: true, roles: ['admin'] }

}

]

router.beforeEach((to, from, next) => {

if (to.meta.requiresAuth && !isAuthenticated()) {

next('/login')

} else if (to.meta.roles && !hasRequiredRole(to.meta.roles)) {

next('/forbidden')

} else {

next()

}

})1.2 进阶权限控制模式

对于更复杂的权限系统,可以采用策略模式:

// 权限策略配置

const roleStrategies = {

admin: (route) => checkAdminPrivileges(route),

editor: (route) => checkEditorAccess(route),

guest: (route) => checkPublicRoute(route)

}

// 路由守卫应用

router.beforeEach((to, from, next) => {

const requiredRoles = to.meta.roles || ['guest']

const hasAccess = requiredRoles.some(role =>

roleStrategies[role]?.(to) ?? false

)

hasAccess ? next() : next('/access-denied')

})实践建议:

- 权限校验应同时在前端和后端进行,前端控制用户体验,后端确保数据安全

- 对于高敏感路由,考虑添加二次验证(如短信验证码)

- 权限变更时前端应主动刷新权限状态

二、防止导航参数篡改

2.1 路由参数验证

Vue路由的to和from对象可能被恶意篡改,需要进行严格验证:

router.beforeEach((to, from, next) => {

// 验证路径参数

if (to.params.id && !isValidId(to.params.id)) {

next({ path: '/error', query: { code: 'INVALID_ID' } })

return

}

// 验证查询参数

if (to.query.redirect && !isSafeRedirect(to.query.redirect)) {

delete to.query.redirect

next({ ...to, replace: true })

return

}

next()

})

function isSafeRedirect(url) {

try {

const { protocol, hostname } = new URL(url, window.location.origin)

return protocol === 'https:' && hostname === window.location.hostname

} catch {

return false

}

}2.2 敏感参数签名验证

对于高安全要求的场景,可以采用参数签名机制:

// 生成签名路由

function generateSignedRoute(path, params) {

const timestamp = Date.now()

const nonce = generateNonce()

const signature = signParameters(path, params, timestamp, nonce)

return {

path,

query: {

...params,

_t: timestamp,

_n: nonce,

_s: signature

}

}

}

// 路由守卫验证

router.beforeEach((to, from, next) => {

if (to.query._s) {

const { _t, _n, _s, ...restParams } = to.query

const isValid = verifySignature(

to.path,

restParams,

_t,

_n,

_s

)

if (!isValid) {

next('/invalid-request')

return

}

}

next()

})安全增强建议:

- 对敏感操作使用POST而非GET传递参数

- 设置合理的参数有效期(时间戳验证)

- 关键参数应使用服务端Session存储而非前端传递

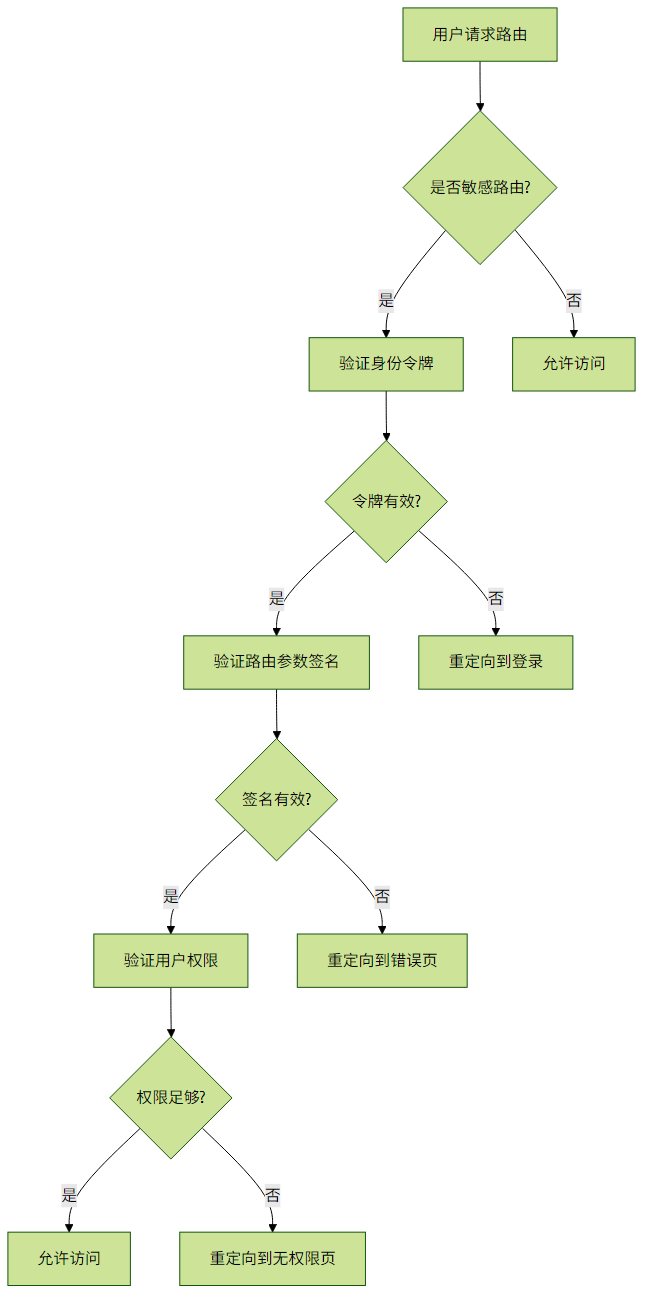

三、综合安全方案设计

3.1 安全路由架构设计

3.2 防御层深度实践

输入净化层:

function sanitizeRouteParams(params) { return Object.entries(params).reduce((acc, [key, value]) => { if (typeof value === 'string') { acc[key] = DOMPurify.sanitize(value) } else { acc[key] = value } return acc }, {}) }速率限制层:

const navigationAttempts = new Map() router.beforeEach((to, from, next) => { const now = Date.now() const attempts = navigationAttempts.get(to.path) || [] // 清除10秒前的尝试记录 const recentAttempts = attempts.filter(time => now - time < 10000) if (recentAttempts.length > 5) { next('/too-many-requests') return } navigationAttempts.set(to.path, [...recentAttempts, now]) next() })

四、常见漏洞与防护

4.1 开放重定向漏洞防护

// 安全的重定向处理

function safeRedirect(path) {

const internalPaths = ['/dashboard', '/profile', '/settings']

const externalWhitelist = [

'https://trusted.example.com',

'https://partner.site.org'

]

try {

const url = new URL(path, window.location.origin)

// 内部路径直接返回

if (url.origin === window.location.origin) {

return internalPaths.includes(url.pathname) ? path : '/'

}

// 检查外部白名单

return externalWhitelist.includes(url.origin) ? path : '/'

} catch {

return '/'

}

}4.2 权限提升防护

// 防止通过修改本地存储提升权限

router.beforeEach((to) => {

if (to.meta.requiresAdmin) {

return fetch('/api/verify-role')

.then(res => res.json())

.then(({ isAdmin }) =>

isAdmin ? true : { path: '/not-authorized' }

)

}

})五、最佳实践总结

权限校验原则:

- 最小权限原则:只授予必要权限

- 默认拒绝原则:未明确允许即拒绝

- 深度防御原则:多层校验机制

安全路由配置检查清单:

- [ ] 所有敏感路由添加

meta权限标记 - [ ] 动态路由在添加时同步权限配置

- [ ] 关键操作路由使用参数签名

- [ ] 实现了路由跳转速率限制

- [ ] 所有重定向经过安全过滤

- [ ] 所有敏感路由添加

性能与安全平衡:

// 按需加载高开销的安全校验 function lazySecurityCheck(to) { if (to.meta.securityLevel > 3) { return import('./heavySecurity.js') .then(module => module.verifyAdvanced(to)) } return Promise.resolve(true) }

通过本文介绍的技术方案,开发者可以构建出具备企业级安全水平的Vue路由系统。记住,前端安全措施是用户界面的第一道防线,但绝不能替代后端的安全验证。

评论已关闭